マルウェアメールにありがちな英単語・熟語集

お久しぶりです。しなもんです。

今回はマルウェア感染を狙う攻撃メール (中でもいわゆる「ばらまき型」のもの) の件名や添付ファイル名によくみられる言葉、特に英単語および熟語についてまとめます。

おそらくマルウェア対策や CSIRT・SOC に携わる方々の間では何となく理解されていることで、そういう意味で別に目新しいものではないのですが、ちょうどいいまとめが見つからなかったので自分で書いた次第です。

前提

全部がマルウェアメールではない

当たり前ですが、本記事に示す言葉を件名や添付ファイルに含むメールがすべてマルウェア攻撃メールというわけではありません。

むしろ攻撃者は標的となる人が実行してしまいがちな言葉、言い換えれば「本物の、真っ当なメールによくある言葉」を積極的に使ってくる傾向にあります。

後述するように、請求書や見積依頼を装うマルウェアはよくあるのですが、海外との取引を行う部署などでは本物の請求書や見積依頼を頻繁に受け付けるはずなので、見分けるのはその分難しくなります。

逆に、通常海外とのやりとりをしないアドレス宛に突然請求書を名乗る英語のメールが届けば、それだけで何か怪しいと考えることができます。

すべてのマルウェアメールに通用するわけではない

今回ご紹介するような言葉を含むマルウェアメールは、受信側の特性などあまり考えず大勢にばらまくタイプのものです。

マルウェア感染を狙う攻撃メールのすべてがそうしたタイプではありません。

例えば次のような場合があります。

- 受信者の立場や特性を踏まえ、より怪しまれにくくなるように工夫された、いわゆる「標的型」攻撃メール

- 感染した端末などに保存されたメールのデータを盗み、それをそのまま、あるいは加工して使うタイプのマルウェアメール。正規メール由来なので当然正規メールそっくり。2019年~2021年初頭に猛威を振るった "Emotet" が有名*1

こうした攻撃メールはばらまき型より見分けにくいです。また、標的型の場合は受信者の素性を知ったうえで、コストをかけて作りこむだけの動機を持った攻撃者に狙われているということなので、そういう意味でも厄介です。

ばらまき型に限っても、今回紹介する言葉のどれかを絶対に含んでいるわけではありませんのでご承知おきください。

判断基準にはならない

以上を踏まえてなお、特定の言葉を含むかどうかというのはマルウェアメールかどうかの判断基準にはなりません。

あくまで「何かおかしいな?」と感じて警戒レベルをワンランク上げるための材料の一つとお考えください。

日本語化されている場合もある

「請求書」「注文リクエスト」「新しい注文」など、日本語の言葉あるいはカタカナになっている場合もあります。

母国語なので不自然さに気づきやすいともいえますし、読みやすい分攻撃者の術中にはまりやすいともいえます。

数の上では英語で書かれたものより少なめなので、今回は英語に絞ってご紹介します。

注文書系

Order (注文)

New Order (新規の注文) などの形で使われることが多いです。

(例)

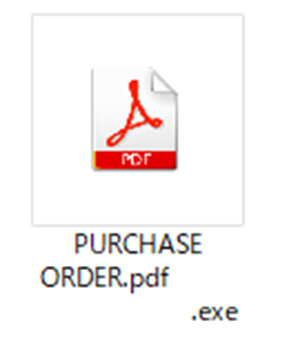

Purchase Order (PO、注文書)

マルウェア関係の件名・ファイル名でも特によく見るものの一つです。

どうでもいい話ですが私の周辺では「ポ」と呼ばれ 親しまれ ネタにされ ていました。

(使用例:「また「ポ」が届いてる」)

真っ当な商取引の文脈では「ピーオー」と呼ぶそうです。そりゃそうですね。

(例)

#000... / No.000...

注文書系のほか、見積依頼系や請求書系などでもよく見られる、注文番号や見積番号が件名やファイル名になっているパターンです。

一見本物の注文のようですが、当然でたらめなので心当たりがなければ触ってはいけません。

(例)

見積依頼系

Quote・Quotation (見積、引用)

ほとんど同様の使われ方をします。

後述する Request と同時に現れることが多いですが単独で出てくることもあります。

(例)

Request (依頼、要求)

正規の用途でもよく使われる言葉なので必要以上にピリピリする必要もないとは思いますが、マルウェアメールでよく見られる単語なのも確かです。

(例)

Request for Quotation (RFQ、見積依頼)

PO や Invoice と並んで頻繁に見かける言葉、それが Request for Quotation (RFQ) です。

Quotation は Quote のこともあります。

また、Request for Proforma Invoice など、他の書類の依頼になっていることもあります。

(例)

請求書系

Invoice (INV、請求書)

マルウェアの名前としては定番中の定番です。

英語圏でもそう認識されているようで、こんなジョーク画像も作られています。

(例)

Proforma Invoice (PI、仮見積、仮送り状)

Proforma は「形式上の」といった意味で、あわせると「正式な請求書 (Commercial Invoice) の発行前に代替として用いる仮の書類」くらいの意味になるようです。

言葉の正確な意味がなんであれ、縁もゆかりもないところから突然送られてきた場合は取引書類ではなくマルウェアであることを疑わねばなりません。

(例)

日本語でも出回っているそうです。

2021/07/07

— bom (@bomccss) 2021年7月7日

■件名

Re:プロフォーマインボイス

■添付ファイル名

プロフォーマインボイス pdf.rar https://t.co/gvRDsgGzHs

支払系

Payment (支払い)

他の言葉と合わせて用いられることも多いですし、マルウェアではなく他の詐欺メールに使われることもあります。

(例)

Price (価格、金額)

言葉自体は珍しいものではないのでマルウェアとは関係ないメールもそれなりにあると思われます。

ただまあ、マルウェアとしてもちょいちょい見ます。

(例)

Receipt (領収書)

注文書にせよ見積依頼にせよ領収書にせよ、商取引の現場で日常的にやり取りされている書類を偽装しており、相手が思い出せなくても「開いてみればわかるでしょ♪」となりがちな点を攻撃者は狙っています。

そうした傾向があるからこそこうして類型化してリストアップできるという側面もあります。

(例)

Bank Details (銀行の詳細)

おそらく振込先の口座情報のことではないかと思います。どうせ偽物ですけど。

(例)

Account (口座、アカウント)

どちらかというとフィッシングメールでよく見る言葉ですが、マルウェアメールにもバリバリ使われています。

(例)

発送票系

Shipment (発送、積み荷)

Packing List (包装明細書、パッキングリスト)

DHL や Fedex などの運送業者を騙って発送票などに偽装したマルウェアを送り付けてくるケースがあります。

マルウェアではなくフィッシングのこともありますが、どっちみち危険には違いありません。

(例)

Statement (明細書)

Price Statement (支払明細書)、Freight Statement (貨物明細書) などのように他の言葉とセットで使われます。

(例)

お知らせ系

Notification (通知)

マルウェアでもフィッシングでもちょくちょく使われる単語です。

フィッシングの場合は「メールボックスがいっぱいになりました通知」や「他の端末からログインがありました通知」を騙ってることが多い気がします。

(例)

Confirmation (確認)

これまたマルウェア・フィッシング両方で見られることがあります。

注文の確認、発送の確認、メールアドレスの確認などを騙るケースが多いようです。

(例)

問い合わせ系

Inquiry (問い合わせ)

Price、RFQ、Urgent など様々な言葉と一緒に使われます。

(例)

焦らせる系

Urgent (緊急の)

フィッシングでも観察されます。時間がないかのように思わせて正常な判断力を失わせることを意図していると思われます。

何と書いてあろうが、まずは落ち着いて全体を見、心当たりやほかに怪しい点がないかじっくり観察しましょう。

(例)

偽署名・偽ウイルススキャン系

DocuSign (ドキュサイン)

DocuSign 自体は正規の電子署名サービスであってマルウェアでも何でもないのですが、あまりによく騙られるので名前を見たらちょっと警戒してもいいかもしれません。

(例)

件名や本文、ファイル名に含まれるケースのほか、マルウェア自体が DocuSign のドキュメントを偽装していることもあります。

(参考)

DocuSignを装ったExcelファイルがメールに添付されていたら要注意! - サイバーリーズン

Scan_... (添付ファイル名の先頭)

おそらくメール送信時に添付ファイルのウイルスチェックを行い問題なかったファイルの名前に "Scan_" を付加するシステムがあって (本当にあるかどうかは知りませんが)、それを装っているのではないかと思います。

ウイルスチェックしたから安全だよ!というわけですね。

言うまでもなく嘘です。なぜならこいつ自体がウイルスだからです。

(例)

最後に

ばらまきマルウェアの件名や添付ファイル名にはある程度使われやすい言葉があるので一発でピンとくることもありますが、それだけでは判断がつかないことの方が多いはずです。

(海外との取引を日常的に行う組織・部署では特に)

怪しいと感じた場合は「大丈夫だろう」で終わらせず、社内のセキュリティ部署などしかるべきところへ報告して指示を仰ぐことをおすすめします。

また、何気なく開いたところ何か思ってたのと違うと感じたり、パソコンが妙な動きをし始めたら、直ちに組織で定められた措置を取り*2しかるべき部署などに報告してください。

隠しても大抵ろくなことにならないと思います。

POとかRFQとかinvoiceとかのファイルがみんなマルウェアに見える呪いをかけられています。

— しなもん (@am7cinnamon) 2020年12月17日